IBM QRadarとCriminal IPが連携:AI脅威インテリジェンスでサイバーセキュリティ対策を強化、SOCチームの運用効率向上へ

現代社会において、サイバー攻撃は日々巧妙化し、その脅威は企業や組織にとって深刻な課題となっています。特に、セキュリティ監視を担当するSOC(Security Operations Center)チームは、膨大なアラートの中から真の脅威を特定し、迅速に対応するという重圧に常にさらされています。このような状況の中、AI(人工知能)を活用した脅威インテリジェンスの重要性はますます高まっています。

この度、AIベースの脅威インテリジェンスおよびアタックサーフェス・インテリジェンス・プラットフォーム「Criminal IP」が、IBMのセキュリティ情報イベント管理(SIEM)ソリューション「IBM QRadar SIEM」およびセキュリティオーケストレーション・自動化・対応(SOAR)ソリューション「IBM QRadar SOAR」との連携を開始しました。この画期的な連携は、SOCチームの運用効率を大幅に向上させ、サイバーセキュリティ対策を新たな段階へと引き上げるものと期待されています。

なぜこの連携が重要なのか?SOCチームが直面する課題と脅威インテリジェンスの役割

サイバー攻撃の頻度と複雑さが増す中で、SOCチームは以下のような課題に直面しています。

-

膨大なアラートの量: 毎日生成される大量のセキュリティアラートの中から、実際に危険なものを見つけ出す作業は非常に困難です。

-

誤検知の多さ: 誤ったアラート(誤検知)が多く、本当に対応すべき脅威を見逃してしまうリスクがあります。

-

調査時間の長期化: 不審な動きを検知しても、その背後にある脅威の全体像を把握し、対策を講じるまでに時間がかかりすぎることがあります。

-

専門知識の不足: 新しい攻撃手法に対応するためには、常に最新の脅威情報と専門知識が求められますが、これを維持するのは容易ではありません。

-

ツール間の分断: 複数のセキュリティツールを使い分けている場合、それぞれのツールから得られる情報を統合し、一貫した対応を取ることが難しいことがあります。

このような課題を解決するために不可欠なのが「脅威インテリジェンス」です。脅威インテリジェンスとは、サイバー攻撃に関する情報を収集・分析し、将来の脅威予測や対策に役立てるための知識や洞察のことです。この情報を活用することで、SOCチームはより的確に脅威を特定し、効率的に対応できるようになります。

IBM QRadarとは?セキュリティ運用の中核を担うプラットフォーム

IBM QRadarは、多くの企業や政府機関で利用されている包括的なセキュリティプラットフォームです。主に以下の2つの機能で構成されています。

-

IBM QRadar SIEM(Security Information and Event Management): 企業内の様々なシステム(サーバー、ネットワーク機器、アプリケーションなど)からログデータやイベント情報を集約・分析し、異常な活動やセキュリティ脅威をリアルタイムで検知します。膨大なデータの中から相関関係を見つけ出し、セキュリティインシデントの兆候を早期に発見する役割を担います。

-

IBM QRadar SOAR(Security Orchestration, Automation and Response): SIEMが検知したセキュリティインシデントに対して、あらかじめ定義された手順(プレイブック)に基づいて自動的に対応したり、SOCアナリストの対応を支援したりする機能です。これにより、インシデント対応の迅速化と標準化が図られます。

QRadarは、セキュリティ監視、分析、自動化、インシデント対応の中核基盤として、企業のデジタル資産を保護する上で重要な役割を果たしています。

Criminal IPとは?AIが支えるリアルタイム脅威インテリジェンス

Criminal IPは、AI SPERAが開発したAIベースのサイバー脅威インテリジェンスプラットフォームです。世界150カ国以上で利用されており、インターネット上のあらゆるIPアドレス、ドメイン、URLを対象に、リアルタイムで脅威情報を収集・分析します。

このプラットフォームは、AIとOSINT(Open Source Intelligence:公開情報源インテリジェンス)を駆使し、以下のような悪性指標を検知・スコアリングします。

-

C2(Command and Control)サーバー:攻撃者がマルウェアを遠隔操作するために使用するサーバー

-

IOC(Indicator of Compromise):サイバー攻撃の痕跡を示す情報(IPアドレス、ドメイン、ファイルハッシュなど)

-

VPNやプロキシなどのマスキングサービス:攻撃者が自身の身元を隠すために利用するサービス

Criminal IPはAPIファーストのアーキテクチャを採用しており、既存のセキュリティシステムへの統合が容易です。これにより、セキュリティ運用の可視性、分析能力、自動化、対応力の向上を包括的に支援します。

QRadarとCriminal IPの連携で実現する「実行可能な脅威対応」

今回の連携により、Criminal IPが持つ外部IPベースのリアルタイム脅威インテリジェンスが、QRadarの検知・調査・対応ワークフローに直接統合されます。これにより、SOCチームはQRadarの画面を離れることなく、インシデントのライフサイクル全体にわたって外部脅威の文脈(コンテキスト)を適用できるようになります。

この連携は単なるデータ連携ではなく、QRadarの製品レベルでCriminal IPの脅威インテリジェンスを活用できる正式な統合として提供されます。これにより、以下のような具体的なメリットが期待されます。

1. ファイアウォールログから得られるリアルタイム脅威可視化

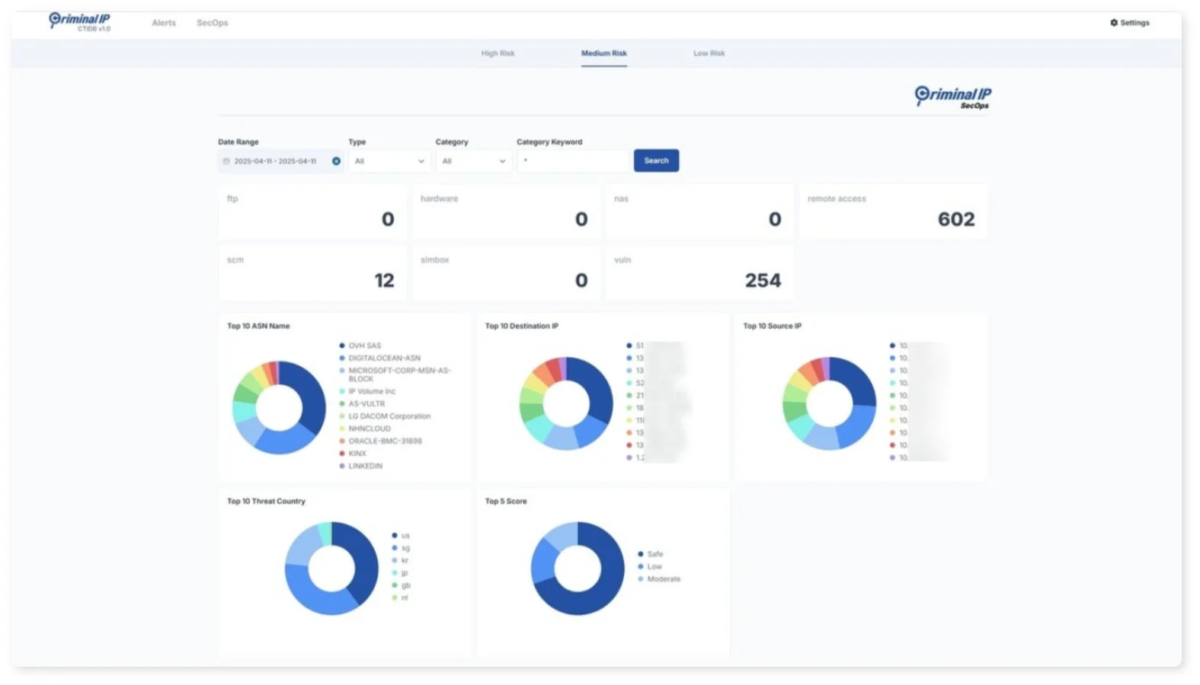

Criminal IPとQRadar SIEMの統合により、セキュリティチームはファイアウォールのトラフィックログを分析し、通信先IPアドレスに潜むリスクを自動的に評価できます。QRadarに転送されたトラフィックデータはCriminal IP APIを通じて解析され、その結果はSIEMインターフェース上に直接反映されます。

FortinetやPalo Alto Networksなどの主要なネットワークセキュリティ機器から送信されるファイアウォールログにも対応しており、既存のログ収集構成を変更することなく導入が可能です。分析結果はQRadar内のCriminal IPダッシュボードに直接反映され、観測されたIPアドレスは、脅威インテリジェンスの観点から「高(High)」「中(Medium)」「低(Low)」のリスクレベルに自動分類されます。

これにより、SOCチームは高リスクIPの迅速な特定、インバウンド(外部から内部へ)およびアウトバウンド(内部から外部へ)通信の監視、アクセス遮断やエスカレーションといった対応判断を、従来のQRadarワークフロー内で効率的に実行できます。

2. QRadarを離れないインタラクティブな調査体験

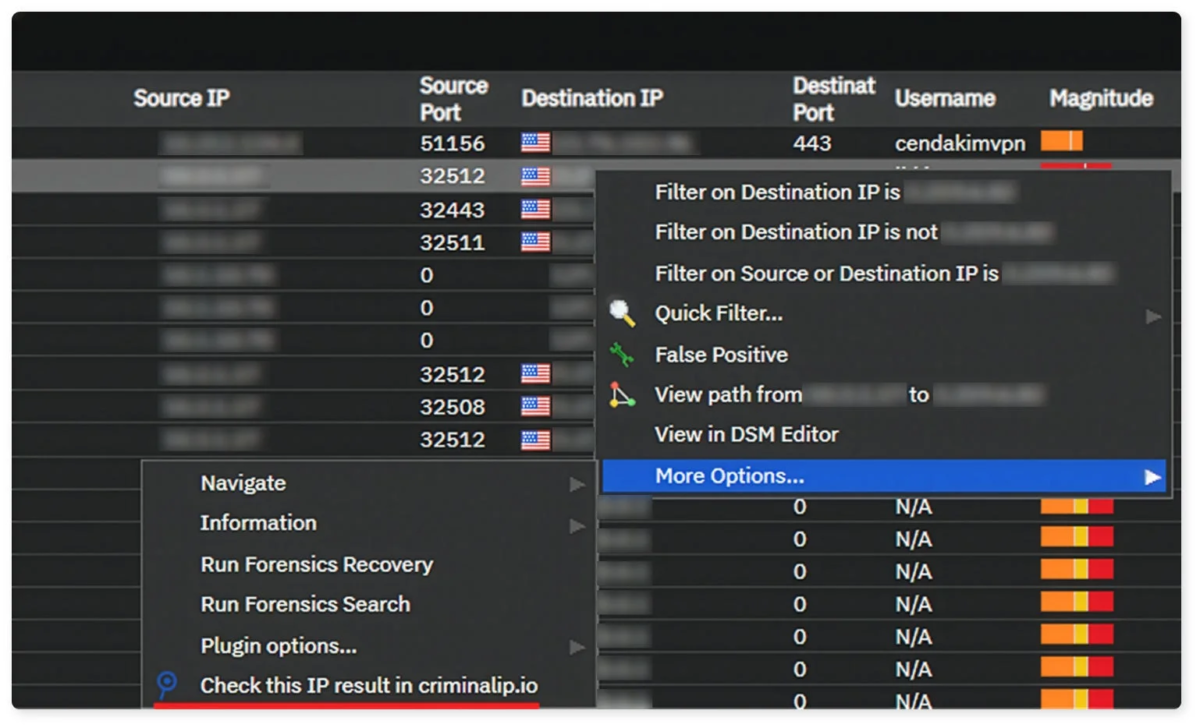

この連携は、脅威の可視化にとどまらず、調査プロセスの効率化も支援します。アナリストはQRadarのログ画面上に表示されたIPアドレスを右クリックするだけで、詳細なCriminal IPのIPレポートを即座に参照できます。

これらのレポートには、脅威指標、過去の悪用履歴、外部露出状況などのコンテキスト情報が含まれており、SOCアナリストはツールを切り替えることなく、リスクや攻撃意図を迅速に検証できます。時間的制約の厳しいインシデント対応において、意思決定のスピードと精度を大きく向上させることが期待されます。

3. QRadar SOARへのインテリジェンス拡張と自動化

Criminal IPはIBM QRadar SOARとも連携し、インシデント対応時の自動エンリッチメント(情報付加)を実現します。あらかじめ用意されたプレイブックを利用することで、IPアドレスやURLのアーティファクト(インシデントに関連する情報断片)に対してCriminal IPの脅威情報を自動付与し、その結果をSOARケース内のアーティファクトヒットやインシデントノートとして返却します。

本連携では、以下の2種類のプレイブックが提供されます。

-

Criminal IP: IP Threat Service: IPアドレスアーティファクトに対し、Criminal IPの脅威コンテキストを付与します。

-

Criminal IP: URL Threat Service: URLに対してライト/フルスキャンを実行し、結果をアーティファクトまたはノートとして反映します。

これにより、SOC担当者は日常的に発生する繰り返しの確認作業を削減し、より迅速かつ一貫性のあるインシデント対応プロセスを運用することが可能になります。自動化によって人の手を介する作業が減ることで、ヒューマンエラーのリスクも低減され、全体のセキュリティレベルの向上に貢献します。

インテリジェンス主導の検知・対応を次の段階へ

Criminal IPとIBM QRadar SIEM/SOARの統合は、QRadarが持つ高度な相関分析・調査・対応機能と、実際のインターネット露出に基づく外部脅威インテリジェンスを組み合わせることを可能にします。この統合により、以下のような成果が期待されます。

-

検知精度の向上: 外部からのリアルタイム脅威情報が加わることで、未知の脅威や巧妙な攻撃に対する検知能力が強化されます。

-

調査時間の短縮: 必要な情報がQRadar内で一元的に提供されるため、アナリストは複数のツールを行き来することなく、迅速に調査を進められます。

-

SOC全体における対応優先度の最適化: リスクレベルが自動分類されることで、限られたリソースの中で最も重要な脅威に優先的に対応できるようになります。

-

運用の複雑性低減: 外部脅威コンテキストがSIEM/SOARワークフロー内に直接提供されるため、新たなツールやプロセスを追加することなく、既存の運用体制を強化できます。

AI SPERAのCEOであるカン・ビョンタク氏は、今回の連携について「現代のSOC環境において、リアルタイムかつ露出ベースのインテリジェンスがますます重要になっていることを示しています。Criminal IPは、実用的なインテリジェンス連携を通じて、検知の信頼性と運用効率を高めることに注力しています」とコメントしています。このコメントは、実用的な脅威インテリジェンスがセキュリティ運用の現場にもたらす価値を明確に示しています。

まとめ:進化するサイバーセキュリティの未来

サイバー攻撃が高度化する現代において、企業や組織がその脅威から身を守るためには、常に最新の技術と情報を取り入れたセキュリティ対策が不可欠です。IBM QRadarとCriminal IPの連携は、AIと脅威インテリジェンスの力を結集し、セキュリティ運用をより賢く、より迅速に、そしてより効率的に変革する大きな一歩となります。

この連携によって、セキュリティチームは膨大なアラートの海に溺れることなく、本当に重要な脅威に集中し、迅速かつ的確な対応を行うことが可能になります。これは、セキュリティアナリストの負担を軽減し、組織全体のサイバーレジリエンス(回復力)を高める上で極めて重要な意味を持ちます。今後もこのような先進的な技術連携が、サイバーセキュリティの未来を切り拓いていくことでしょう。