「Takumi byGMO」がソフトウェアサプライチェーン攻撃対策領域へ進出!開発環境を守るAIエージェント新機能とは?

現代のソフトウェア開発において、サイバーセキュリティの重要性はますます高まっています。特に、ソフトウェアの開発・提供プロセス全体を狙う「ソフトウェアサプライチェーン攻撃」は、その巧妙さと被害の大きさから、企業にとって大きな脅威となっています。

このような状況の中、GMOインターネットグループのGMO Flatt Security株式会社は、セキュリティAIエージェント「Takumi byGMO」に、ソフトウェアサプライチェーン攻撃対策のための新機能「Guard(ガード)」と「Runner(ランナー)」を追加しました。これらの新機能は、コード一行の設定で導入可能であり、開発環境のマルウェア感染防止や、万が一の際の迅速な対応を支援します。

「Takumi byGMO」とは?セキュリティ業務に特化したAIエージェント

「Takumi byGMO」は、GMO Flatt Securityが開発した、セキュリティ業務に特化したAIエージェントです。2025年3月のリリース以来、ソフトウェア開発組織のセキュリティ強化を継続的に支援してきました。主な機能としては、以下のようなものがあります。

-

ブラックボックス診断(DAST/動的解析): 実際に動作するソフトウェアを外部から攻撃者の視点で診断し、脆弱性を発見します。

-

ホワイトボックス診断(SAST/静的解析): プログラムのソースコードを解析し、潜在的な脆弱性を検出します。

-

脆弱性の自動修正機能: 発見された脆弱性に対して、AIが自動で修正案を提示したり、修正を実行したりします。

これらの機能により、開発者はより堅牢なソフトウェアを効率的に開発できるようになります。多くの企業が「Takumi byGMO」を導入し、そのセキュリティ強化に役立てています。

- 「Takumi」Webサイト:

https://flatt.tech/takumi

なぜ今、対策が必要なのか?ソフトウェアサプライチェーン攻撃の脅威

「Takumi byGMO」がソフトウェアサプライチェーン攻撃対策に乗り出した背景には、この種の攻撃が近年急増し、その手口が巧妙化しているという深刻な問題があります。AI初心者の方にも分かりやすく、ソフトウェアサプライチェーン攻撃の仕組みと脅威について解説します。

ソフトウェアサプライチェーンとは?

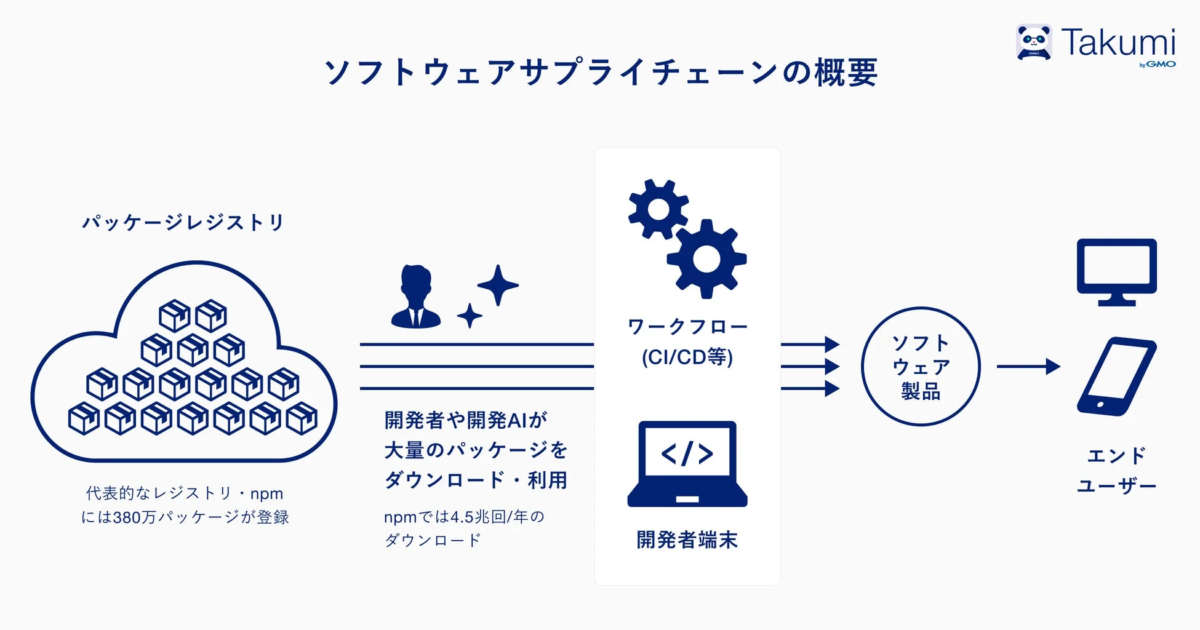

現代のソフトウェア開発では、ほとんどの場合、ゼロからすべてのコードを書くわけではありません。世界中で公開されている便利なプログラムの部品(「パッケージ」や「ライブラリ」と呼ばれます)を組み合わせて開発を進めます。例えば、Webサイトを作る際に、ログイン機能や決済機能を一から作るのではなく、既存のパッケージを利用するイメージです。

これらの外部パッケージをインターネット上から調達し、それらを自社のコードと組み合わせて、最終的にユーザーが使えるソフトウェア(実行ファイル)を作成し、提供するまでの一連の流れを「ソフトウェアサプライチェーン」と呼びます。まるで、製品を作るために様々な部品を仕入れ、組み立て、流通させる工場のようなものです。

一つのソフトウェアには、数百から数千ものパッケージが使われることも珍しくありません。JavaScriptの世界で最も大きなパッケージのデータベースであるnpmには、約380万ものパッケージが登録されており、年間4.5兆回以上もダウンロードされていると報告されています。

開発者を狙うマルウェアの急増

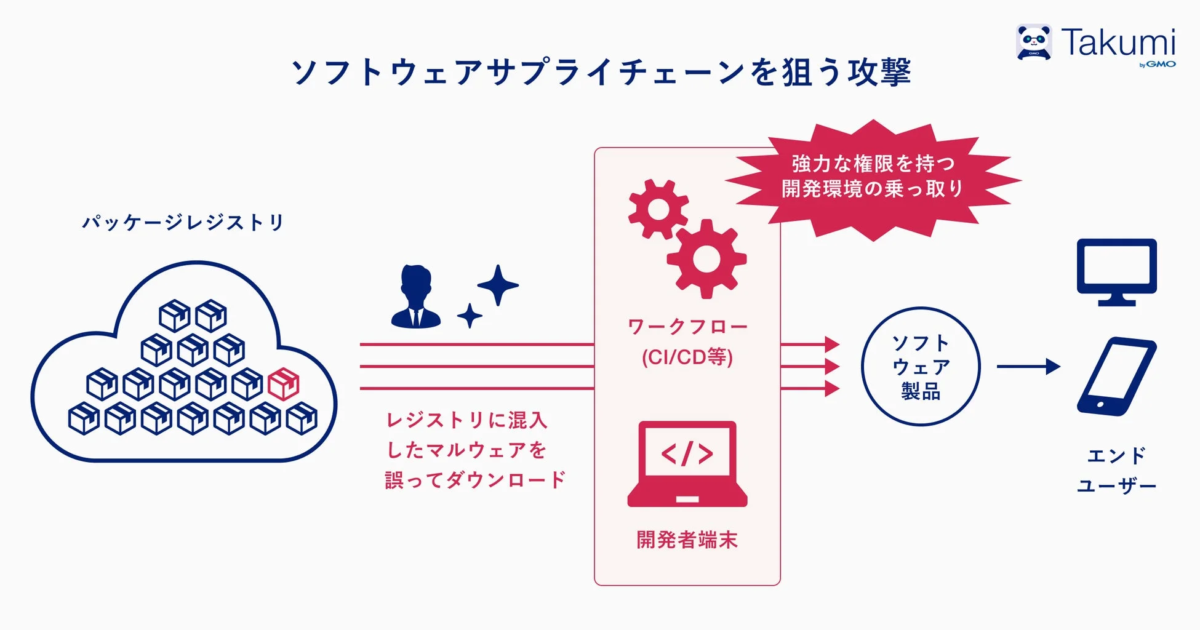

このソフトウェアサプライチェーンの仕組みを悪用した攻撃が、近年特に注目されています。攻撃者は、正規のパッケージに見せかけた悪意のあるプログラム(マルウェア)をパッケージのデータベースに紛れ込ませて公開します。開発者がそのパッケージをインストールした瞬間に、マルウェアが自動で実行され、開発者のパソコンや開発環境が乗っ取られてしまうのです。

npmには、パッケージのインストール時に特定のプログラムを自動実行できる仕組みがあります。そのため、開発者が一度インストール操作を行うだけで、数百ものパッケージが潜在的にプログラムを実行する可能性があり、その一つひとつの中身を人間が事前に確認することは現実的に不可能です。これにより、開発者は知らないうちにマルウェアに感染し、開発者の端末や、自動でソフトウェアのビルドやテストを行う「CI/CDワークフロー」が侵害されるリスクが常に存在します。

ソフトウェアサプライチェーンを狙うマルウェアの数は年々増加しています。米国のセキュリティ企業Sonatypeのレポートによると、2025年10月から12月の3ヶ月間で、オープンソース上で39万件以上の新たなマルウェアパッケージが特定され、これは同年1月から9月の累計と比較して476%もの増加です。この数字は、いかにこの種の攻撃が急速に拡大しているかを示しています。

ソフトウェアサプライチェーンのリスクを明らかにした「Shai-Hulud」事件

こうしたマルウェアが実際に大きな被害をもたらしたのが、2025年9月と11月に確認された「Shai-Hulud(シャイ・フルード)」と呼ばれるマルウェアです。

「Shai-Hulud」は、npmパッケージのダウンロードを通じて開発者の端末やCI/CD環境に感染すると、以下のような手順で攻撃を進めます。

- 認証情報の窃取: まず、クラウドサービスや開発プラットフォームの認証情報(ログインに必要な情報)を盗み出します。

- パッケージの改ざん: 盗んだ情報の中にnpmパッケージを公開する権限を持つ認証情報があった場合、その情報を使って正規のパッケージを改ざんし、悪意のあるコードを埋め込んで公開します。

- 感染の連鎖: その汚染されたパッケージが別の開発者の端末などにダウンロードされると、同様の手順で感染が連鎖的に拡大していきます。

このように、自ら増殖する「ワーム」型の攻撃により、最終的に796以上のnpmパッケージが侵害される被害が確認されました。「Shai-Hulud」は短期間で攻撃手法が高度化しており、今後もさらに巧妙な手口が登場することが予想されます。

AIによるソフトウェア開発の加速がリスクを増幅

近年、AIを活用したコーディングエージェント(AIがコードを生成・補完するツール)の普及により、ソフトウェア開発は劇的に高速化しています。しかし、これはソフトウェアサプライチェーンマルウェアのリスクをさらに高める要因にもなっています。

AIは人間のように責任を負う存在ではないにもかかわらず、能動的にパッケージをインストールしたり実行したりすることがあります。これにより、本来最終的な責任を負うべき人間による検証プロセスに大きな負担がかかりがちです。開発のスピードが上がる一方で、セキュリティチェックが追いつかなくなるという新たな課題が生じているのです。

このような状況を踏まえ、GMO Flatt Securityは、開発の生産性を落とすことなく、エンジニアの検証負荷を抑えながらソフトウェアサプライチェーンのリスクを低減するために、「Guard」機能と「Runner」機能を開発するに至りました。

新機能「Guard」:悪意あるパッケージをインストール前にブロック

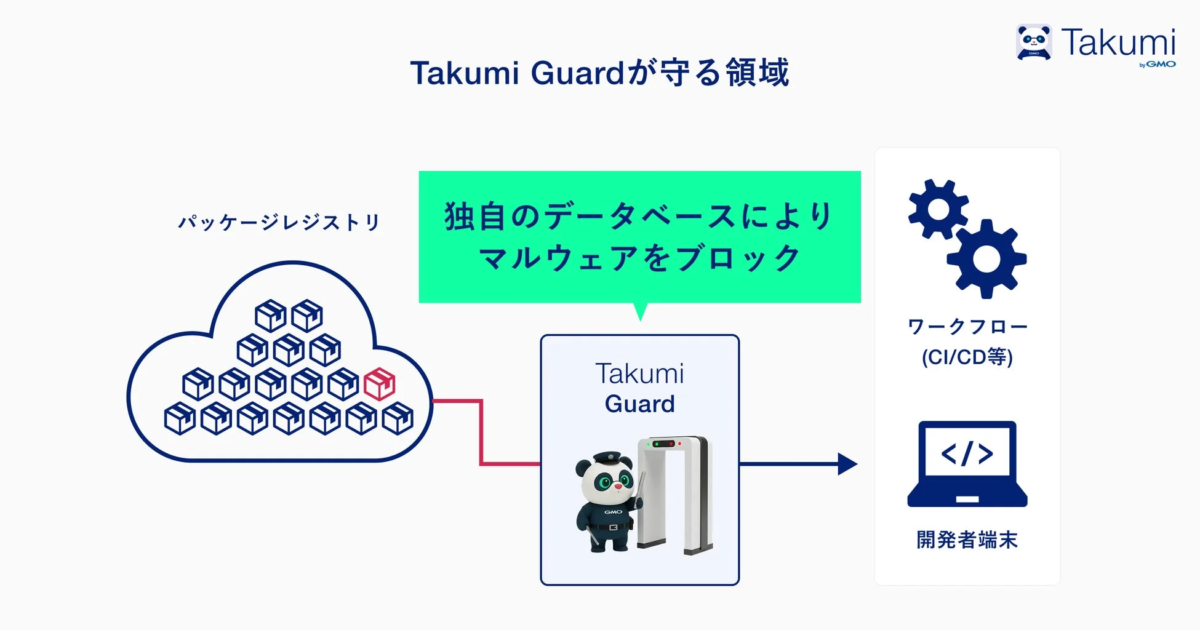

「Takumi byGMO」の「Guard」機能は、開発者が悪意のあるパッケージを誤ってインストールしてしまうことを未然に防ぎます。

機能概要

「Guard」機能は、npmレジストリ(パッケージのデータベース)と開発者の間に位置し、パッケージのダウンロード時にその安全性を自動で検証します。悪意のあるパッケージが検出された場合は、ダウンロードをブロックし、開発者の端末やCI/CD環境への侵入を水際で食い止めます。

導入は非常に簡単で、ターミナルで特定のコマンドを一行実行するだけで完了します。既存のコードや開発者の作業手順を変更する必要がないため、スムーズに導入できるのが大きな特長です。

機能詳細

「Guard」機能の中核をなすのは、GMO Flatt Securityが独自に構築・運用する「ブロックリスト」です。このブロックリストは、npmに公開されているすべてのパッケージを対象とした検査により、常に最新の状態に更新され続けています。また、GMO Flatt Securityのリサーチチームが継続的に検査精度を検証・改善しており、高い信頼性を誇ります。

従来のソフトウェアサプライチェーン領域のツール、例えばSBOM(Software Bill of Materials:ソフトウェア部品表)管理ツールなどは、利用しているパッケージの中から「既知の脆弱性情報」をスキャンする仕組みがほとんどでした。そのため、マルウェアが侵入すること自体を防ぐことはできませんでした。

しかし、「Guard」機能はパッケージがインストールされる瞬間に検知を行うため、悪意のあるコードが実行されるのを未然に防ぐことができます。これにより、開発環境へのマルウェア侵入という根本的なリスクを排除することが可能になります。

料金について

「Guard」機能のうち、悪性パッケージのインストールをブロックする主要機能は、個人・法人を問わず、無料で利用できます。これにより、より多くの開発者や企業が手軽にセキュリティ対策を強化できるようになります。

- 「Guard」機能 Webサイト:

http://flatt.tech/takumi/features/guard

新機能「Runner」:CI/CD環境の詳細ログ保全でインシデント対応を支援

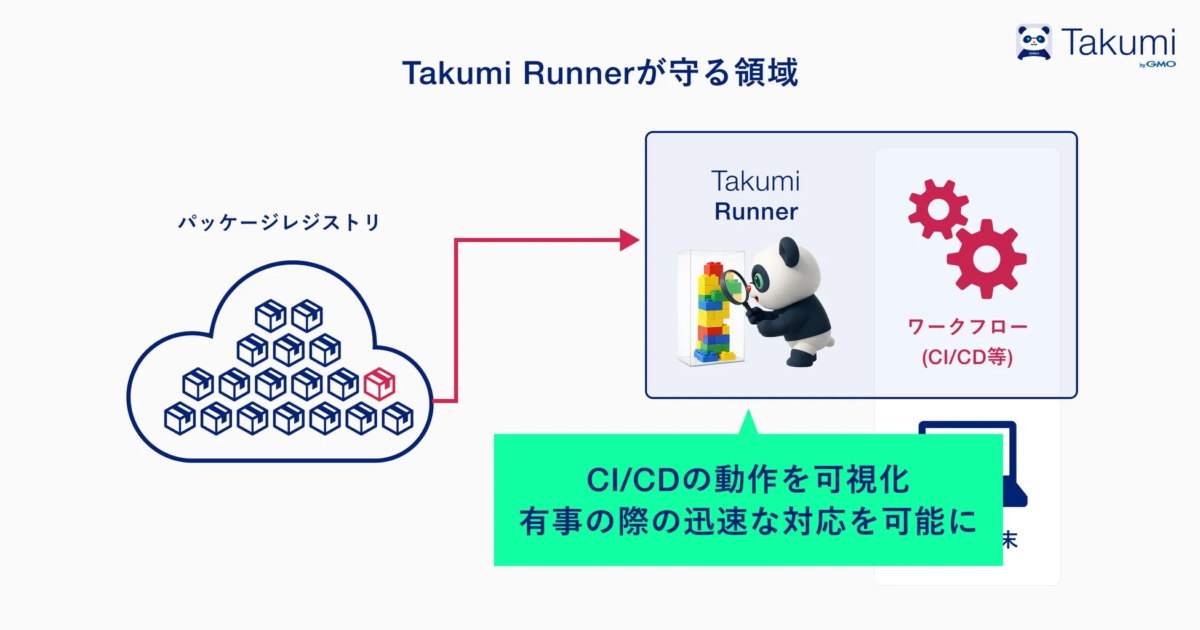

「Takumi byGMO」の「Runner」機能は、ソフトウェアのビルドやテストを自動で行うCI/CD環境のセキュリティを強化し、万が一のインシデント発生時の迅速な対応を支援します。

機能概要

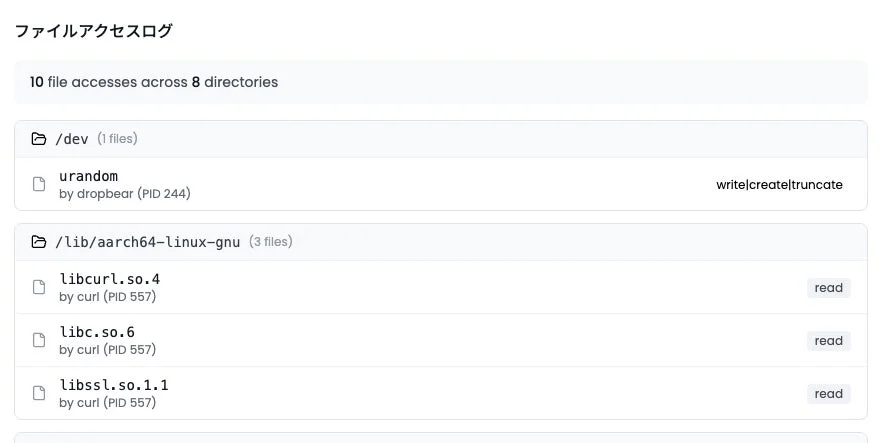

「Runner」機能は、CI/CD環境で用いられるワークフローの動作を可視化する実行基盤です。ジョブごとに隔離された仮想環境を起動し、ビルドやテスト中のあらゆる挙動を詳細に記録します。これにより、CI/CD環境内で何が起こっているかを正確に把握できるようになります。

導入は、設定ファイルの一行を書き換えるだけで完了します。また、ソフトウェア開発プラットフォーム「GitHub」が提供する自動実行サービス「GitHub Actions」と完全に互換性があるため、既存の自動化設定をそのまま利用でき、スムーズな移行が可能です。

機能詳細

一般的に、企業に勤めるエンジニアの端末には、EDR(Endpoint Detection and Response)などのセキュリティソフトウェアが導入されており、マルウェアの検知や対処に活用されています。しかし、ビルドやテストを自動実行するCI/CD環境は、多くの組織で管理が行き届いていないのが現状です。そのため、マルウェアを検知するために必要なログやテレメトリ(遠隔測定データ)が十分に取得されていないケースが多く見られます。

CI/CD環境は、最終的に本番環境へのデプロイ(ソフトウェアの配置)権限を含む、極めて重要度の高い認証情報が集約される場所です。もし「Shai-Hulud」のようなソフトウェアサプライチェーン攻撃によってCI/CD環境が侵害された場合、実行プロセスの挙動が記録されていなければ、被害の範囲を特定したり、再発防止策を立案したりすることは非常に困難になります。

「Runner」は、プログラムの実行、ファイルアクセス、外部への通信といった、CI/CD環境でのあらゆる挙動を網羅的に記録します。これにより、万が一のインシデントが発生した際にも、迅速かつ正確な原因究明が可能となり、被害の拡大を防ぎ、早期復旧に貢献します。

料金について

「Runner」機能は、主に法人での利用を想定しています。すべての「Takumi」ユーザーは、追加料金やプラン変更なしで、一定の利用枠が付与されます。この利用枠を超過した分については、「Runner」機能の実行時間に応じた従量課金となります。

- 「Runner」機能 Webページ:

http://flatt.tech/takumi/features/runner

今後の展望

GMO Flatt Securityは、今後も「Takumi byGMO」の機能を強化していく予定です。

「Guard」機能では、現在対応しているnpmに加えて、PythonのパッケージレジストリであるPyPIや、Rustのcrates.ioなど、主要なパッケージレジストリへの対応を順次進めていくとのことです。これにより、より多くのプログラミング言語を用いた開発環境を保護できるようになります。

「Runner」機能についても、不審な通信先へのアクセスを自動でブロックする機能の追加が予定されており、CI/CD環境のセキュリティがさらに強化されることでしょう。

GMO Flatt Securityは、「エンジニアの背中を預かる」というミッションのもと、AI時代におけるソフトウェアサプライチェーンを守るための重要なインフラとして、「Takumi byGMO」を進化させていきます。これにより、ソフトウェアエンジニアが安心して開発に専念できる環境の実現を目指しています。

GMO Flatt Security株式会社について

GMO Flatt Securityは、「エンジニアの背中を預かる」というミッションを掲げ、あらゆる業界のDX推進やソフトウェア開発におけるセキュリティを支援してきた、日本発のセキュリティ専門企業です。自社でのセキュリティ製品開発に加え、様々な企業へのセキュリティ支援、そして徹底したユーザーヒアリングを通じて得た豊富な知見を基に、顧客組織一つひとつに寄り添った伴走型のセキュリティサービスを提供しています。

GMO Flatt Securityは、「エンジニアの背中を預かる」ために、以下のようなエンジニア向けサービス群も提供しています。

-

セキュリティエンジニアによる「脆弱性診断・ペネトレーションテスト」

URL:https://flatt.tech/assessment -

Web&クラウドまるごと脆弱性診断ツール「Shisho Cloud byGMO」

URL:https://shisho.dev/ja -

クラウド型セキュアコーディング学習プラットフォーム「KENRO byGMO」

URL:https://flatt.tech/kenro

これらのサービスを通じて、開発者が安心して、かつ効率的にセキュリティを考慮した開発を行えるよう支援しています。

- GMO Flatt Security株式会社(URL:https://flatt.tech)

まとめ:AI時代の開発を守る「Takumi byGMO」の新機能

AI技術の進化がソフトウェア開発を加速させる一方で、それを狙うサイバー攻撃も巧妙化・激化しています。特に「ソフトウェアサプライチェーン攻撃」は、開発の根幹を揺るがす深刻な脅威です。

GMO Flatt Securityが提供する「Takumi byGMO」の新しい「Guard」機能と「Runner」機能は、この現代的な脅威に対して、開発者が手間をかけずに導入できる強力なセキュリティ対策を提供します。「Guard」は悪意あるパッケージの侵入を水際でブロックし、「Runner」はCI/CD環境の活動を詳細に記録することで、万が一の際の迅速な対応を可能にします。

これらの新機能は、AI時代のソフトウェア開発におけるセキュリティの「新常識」を確立し、エンジニアが安心して創造的な開発に集中できる環境を支える重要な一歩と言えるでしょう。これからも「Takumi byGMO」の進化に注目し、自身の開発環境のセキュリティ強化に役立てていきましょう。